Dalam era digital yang kompleks, role-based access control menjadi kunci untuk menjaga keamanan sistem olah data. Strategi ini memungkinkan hanya pengguna yang berwenang yang bisa mengakses data tertentu.

Mengapa ini penting? Sistem tanpa kontrol akses yang tepat sangat rentan terhadap pelanggaran data, manipulasi, atau kehilangan informasi penting. Maka dari itu, pendekatan ini sangat direkomendasikan sebagai fondasi keamanan data yang kuat.

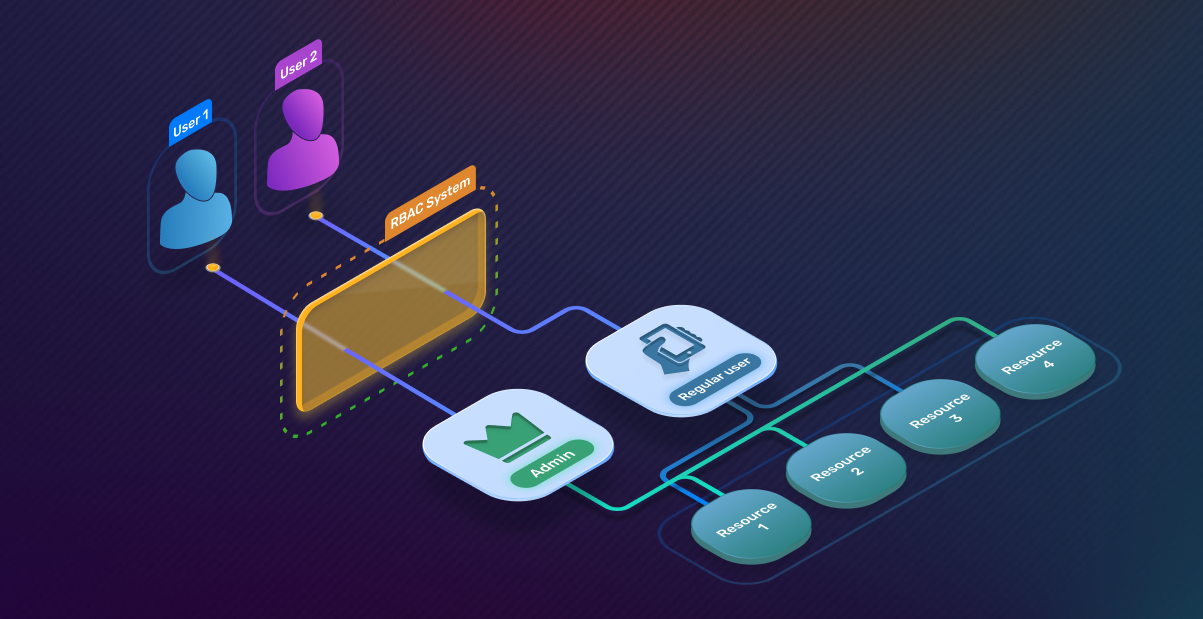

Bagaimana Role-Based Access Control Bekerja?

Pada dasarnya, role-based access control (RBAC) bekerja dengan mengatur hak akses berdasarkan peran (role) dalam organisasi. Misalnya, seorang analis hanya dapat membaca data, sementara manajer dapat mengedit dan menyetujui laporan.

Implementasi RBAC membuat pengelolaan hak akses menjadi lebih terstruktur, efisien, dan aman. Setiap pengguna akan memiliki batasan akses yang disesuaikan dengan tanggung jawabnya, sehingga tidak ada celah bagi penyalahgunaan.

Keuntungan Menerapkan Role-Based Access Control

Manfaat dari penerapan RBAC sangat banyak, terutama dalam menjaga kerahasiaan dan integritas data. Berikut beberapa keuntungan utamanya:

- Mengurangi risiko human error, karena pengguna hanya dapat mengakses fungsi sesuai tanggung jawabnya.

- Meningkatkan efisiensi audit dan compliance, karena seluruh hak akses terdokumentasi secara jelas.

- Mendorong keamanan berlapis, apalagi jika digabungkan dengan autentikasi dua faktor atau enkripsi.

RBAC juga memudahkan proses onboarding dan offboarding karyawan. Ketika ada rotasi atau pergantian staf, pengelolaan hak akses dapat diatur ulang dengan cepat tanpa harus meninjau satu per satu file atau database.

Bagaimana Menerapkan Role-Based Access Control?

Pertama-tama, identifikasi siapa saja yang membutuhkan akses ke sistem, dan akses apa yang diperlukan. Kemudian, buatlah daftar peran berdasarkan fungsi kerja, seperti admin, user, auditor, dan sebagainya.

Langkah berikutnya:

- Gunakan sistem manajemen identitas yang mendukung RBAC.

- Integrasikan hak akses dengan aplikasi atau sistem yang digunakan.

- Lakukan audit akses secara rutin.

Tak kalah penting, komunikasikan kebijakan akses ke seluruh tim agar semua pihak memahami tanggung jawab masing-masing.

Kesimpulan

Kontrol Akses Berdasarkan Peran bukan hanya solusi teknis, tetapi juga pendekatan strategis dalam menjaga keamanan sistem data. Dengan menerapkannya secara disiplin, organisasi dapat mencegah akses tidak sah, menjaga integritas data, dan membangun kepercayaan pada sistem informasi yang digunakan.

Baca juga: Evaluasi Kinerja Sistem Olah Data Menggunakan Key Performance Indicator (KPI)

Leave a Reply